Súlyos sebezhetőséget találtak a Chrome-ban, de nem minden felhasználót érint automatikusan e probléma. Teendőnkről és az eset hátteréről Krasznay Csabát, az NKE Kiberbiztonsági Kutatóintézetének vezetőjét kérdeztük.

Ki és miképpen lel rá ilyen esetekben a gyenge, sebezhető pontokra?

A legtöbbször már a fejlesztési eszközökbe épített automata hibakeresők jelzik, ha gond van, de sokszor alkalmaznak olyan hackereket is, akik a cég megbízásából vagy alkalmazásában hajtanak végre ún. kódelemzéseket. A hibák többsége tehát el sem jut a produktív szoftverig. Ha viszont eljut, vagy biztonsági elemzéssel foglalkozó cégek, vagy egyéni szakértők szokták ezeket felfedezni és jó esetben ún. bug bounty, azaz hibavadász felhívásokon keresztül jelenteni azokat a fejlesztőcégeknek.

Hogyhogy nem veszik észre a hiányosságokat még a fejlesztés során?

Egy szoftver általában több tucat fejlesztő közös munkája, mely évek során alakul ki, tehát a kódbázis alapja akár évtizedekig is érintetlen maradhat, miközben bizonyos funkciókat nem is az adott fejlesztőcég hoz létre, hanem egy külső féltől szerzik azt be, ahol adott esetben alacsonyabb a biztonsági szint. Leginkább úgy lehet ezt elképzelni, mint egy Jenga játékot, amit addig építünk, amíg össze nem dől. A legjobbak, mint pl. a Google vagy a Microsoft, komoly erőforrásokkal rendelkeznek arra, hogy a szoftverhibákat még fejlesztési állapotban megtalálják, kisebb versenyzőknél azért nagyobb a hibázási lehetőség.

Az egyes fokozatok (enyhe, súlyos, kritikus) pontosan mit takarnak?

Ezt a besorolást több tényező határozza meg, például az, kell-e fizikai hozzáférés a számítógéphez a hiba kihasználásához, vagy az interneten keresztül is végrehajtható a támadás, van-e hozzá „konyhakész” támadókód, illetve „csak” a rendszer leállását okozza vagy a hibán keresztül információkhoz is hozzá lehet férni. Összességében tehát a kritikus hibák jellemzően sokakat érintenek, könnyen kihasználhatóak az interneten keresztül és komoly adatszivárgáshoz vezethetnek.

A laikus felhasználó számára mit jelent a jelenlegi állapot, mit tegyünk, milyen szempontból lehetünk veszélynek kitéve?

Szerencsére a Chrome böngésző automatikusan frissíti magát a háttérben, de ez a legtöbb szoftverről nem mondható el. Célszerű tehát legalább havonta, de ideálisan hetente minden számítógépen vagy telefonon telepített szoftverünket a legfrissebb verzióra. A konkrét támadás kihasználásához egyébként olyan speciálisan kialakított weboldalak meglátogatására lesz szükség, melyre normális esetben nem keveredik el egy felhasználó. Az internetezésnél egyébként is jótanács lehet, hogy „járt utat járatlanért el ne hagyj!”, ugyanis milliárdnyi fertőzött weboldal van a neten, aminek a meglátogatása során hasonló szoftverhibákat kihasználó támadásokkal lehet találkozni. Egy víruskereső szoftver és annak böngészőbe épülő modulja, mely jelzi, hogy veszélyes weboldalon járunk, mindenképpen hasznos védelem lehet!

Volt arra példa, hogy súlyos sebezhetőség esetén komolyabb károk is keletkeztek, netán kritikusra fordult a helyzet, mert nem léptek időben a szakemberek/felhasználók?

Igen. A legjobb példa erre a 2017-es Wannacry és NotPetya kártékony kódok, melyek annak az évnek májusában és júniusában terjedtek el és okoztak világszerte komoly leállásokat. A kártékony kódok egy olyan Windows sebezhetőséget használtak ki, mely akkor már 20 éve az operációs rendszerben volt. A hibajavítást már márciusban kiadták, de mivel nem tűnt veszélyesnek a hiba, ráadásul a frissítés olyan területet érintett az operációs rendszerben, melyre minden frissítés rizikós volt, a legtöbb nagyvállalat májusig nem telepítette a frissítést. A világ azonban akkor még nem tudta, hogy a hibát eredetileg az USA Nemzetbiztonsági Ügynöksége, az NSA használta célzott támadásokra, majd annak nyilvánosságra kerülése utána Észak-Korea (Wannacry), majd Oroszország (NotPetya) is kiberfegyvert épített erre a hibára építve. Az eredmény többek között az lett, hogy Nagy-Britannia egészségügyi szolgáltatása egy napra praktikusan működésképtelenné vált.

Mit tesz most a Google? Mennyire rombolják az ilyen esetek a renoméját?

A hibát felfedező Talos cég hónapokkal ezelőtt felvette a kapcsolatot a Google-lal, akik ezt ki is javították, majd a múlt heti böngészőfrissítésben csendben ki is adták a hibajavítást. Ezután hozták nyilvánosságra a részleteket. A Chrome felhasználók többsége valószínűleg tudta nélkül már a hibát nem tartalmazó böngészőt használja. Az, hogy egy cég renoméját mennyire érinti egy-egy ilyen hiba, az nagyban függ a hiba kommunikációjától. A konkrét sebezhetőség „tizenkettő egy tucat”, évente van csak komoly és kritikus sebezhetőségből több százas nagyságrendű találat. Általában a cégek csendben javítják a hibákat, ritka az, hogy egy-egy sérülékenység megérinti a széles közvéleményt. Időnként viszont akkor is ártanak a „hibák” a cég megítélésének, ha valójában a hiba nem is hiba, hanem nem megfelelően tudatos felhasználásból ered. A Zoom nevű videókonferenciaszoftver példája kiválóan mutatja, hogy egy olyan jelenséget is az adott céghez tudnak kötni, melyben a cég és a szoftvere teljesen ártalmatlan. Ez a Zoombombing, melyet tulajdonképpen egy kattintással el lehetne hárítani, ha a felhasználók foglalkoznának azzal, hogyan kell egy szoftvert biztonságosan használni.

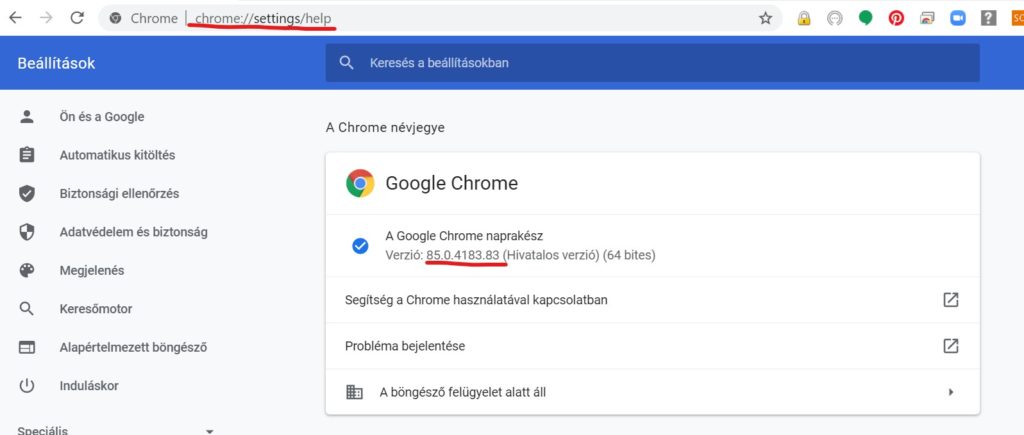

Honnan tudhatja az ember, hogy böngészője tartalmazza-e még az adott hibát?

A chrome://settings/help sort beírva megjelenik a Chrome névjegye. Ha az ott szereplő szám nagyobb, mint 84.0.4143.7, akkor már a javított verzió fut.

A szakemberről készült portrénkat ITT olvashatják.